- 本文はフォーティネット セキュリティ ブログの抄訳です。

執筆者:Hemant Jain

2017年1月4日

過去20年間、インターネットセキュリティ業界が成長してきたにもかかわらず発生したインターネットセキュリティの問題の多くは、ほぼ間違いなくOSやプログラムの脆弱性に起因するものです。そのため、世界中で広く利用され、業界を代表するとされるOSが少数に限られることは幸運だったといえます。OSの選択肢が何百も存在し、どのOSも攻撃の原因になる可能性があるとすれば、インターネットセキュリティエンジニアの仕事がどれほど大変か想像できるはずです。残念ながら、IoTのOSが益々多様化しているという今日の問題が解決されない限り、インターネットセキュリティに関するこのような懸念がそう遠くない将来に現実となってしまうでしょう。

自由度の高いIoTのOS

現在は、インターネットに追加されるほぼすべての新しい「モノ」に独自のOSが採用されています。洗濯機、電子レンジ、テレビ、車庫の扉、玄関のインターホン、街灯、車など、IoTデバイスの種類はさまざまです。90億のデバイスがすでにIoTに接続されており、その数は2020年までに200億〜500億になると予測されています。

PCなどのコンピューティングハードウェアとは異なり、これらのデバイスは、少数の標準化されたOSで制御されているわけではありません。インターネット接続が可能なことを除けば、何の標準もなく、それぞれが製造されているのです。そして、これらのデバイスのOSの多くは、容量の少ないデバイスにインストールされるため、セキュリティに対する配慮が十分ではありません。さらに問題なのが、これらのデバイスのほとんどで独自バージョンのLinuxやAndroidが動作していることであり、最近は、それ以外のOSと一緒にハードコーディングされたバックドアが埋め込まれた(完全とは言えない)コードを使用する例も増えています。

セキュリティにとって災いとなる、標準化の欠如

OSの数がWindows、Linux、Androidなどの少数に限られていれば、OSやセキュリティのベンダーも脆弱性を見つける努力を続けて、パッチや修正プログラムを合理的な方法で提供できるでしょう。ところが、オプションが増えて、独自バージョンのOSが次々と市場に出回るようになると、事態は急速に悪化します。

現在出回っているIoT OSの数は膨大で、Windows 10 for IoT Core、Windriver VxWorks、Google Brillo、Embedded Applie iOS and OS X、Nucleus RTOS、Green Hills Integrity、Huawei LiteOS、OpenWrt/LEDE/Linino/DD、Ostro Linux、Raspbian、Snappy Ubuntu Core、Tizen, uClinux、Yocto、Apache Mynewt、Arm Mbed、Contiki、FreeRTOS、Fuchsia、Nuttx、RIOT OS、TinyOS、Zephyrなどがあります。

しかし、これら氷山の一角に過ぎません。新しい多様なOSが続々と作成されており、その多くはこれから市場に出回ることになるのです。

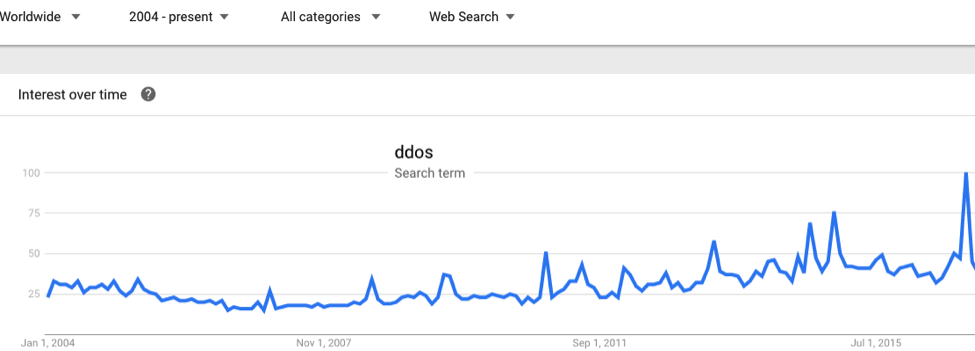

図1. GoogleでのDDoS関連検索用語のトレンド - 最近のピークはMirai IoT Botの攻撃に対応するもの

CCTV/DVRの脆弱性を悪用した初めての大規模攻撃

最近のMiraiと呼ばれる悪質なIoTベースのDDoS攻撃(図1参照)では、数十台のCCTVカメラとDVRで使用されているOSの既知の脆弱性が悪用されました。また、最近発見された、Rakosと呼ばれるトロイの木馬型マルウェアでは、Linuxの脆弱性が存在するバージョンを採用したIoTデバイスが標的とされて、SSHログインの総当り攻撃で乗っ取られました。

スマートテレビや洗濯機、さらには、玄関のインターホンや芝生の散水機が接続されるようになり、それらのシステムに同様の脆弱性が見つかったら、どうなるでしょうか。対象となるデバイスやOSの数が膨大になれば、脆弱性をプロアクティブに検知するのがさらに困難になります。多数の被害が出て初めて発見され、ベンダーにそれが報告されることで、ようやく脆弱性の修正が始まります。そして、問題はそれだけではありません。

多くのIoTデバイスは残念ながらヘッドレスで、つまりはパッチを適用できないため、他のセキュリティ対策を開発する必要があります。そのため、対策が開発されるまでの間は、感染したIoTデバイスによるシャドーネットでインターネットが大混乱し、IoTの脆弱性が悪用されて大規模DDoS攻撃やサイバー戦争が始まることになるでしょう。

今すぐ必要とされる標準化

欧州や米国の議会はすでにこの問題の検討を始めており、新しい法律や標準が提案されています。IoT製品の購入者であるユーザーも、自分たちが使用するOSの標準化をベンダーに要求し、事態の深刻化を食い止めるよう行動する必要があります。セキュリティの観点から、さらには、IoTを悪用した攻撃が新たなデジタル社会に与えるであろう影響を考えれば、少数に集約されるのが望ましいのです。

しかしながら、標準化には時間がかかる可能性があるため、当面の対策として、以下の点を考慮して会社や組織を保護することをお勧めします。

1. 強力なアクセス制御を確立して、ネットワーク接続するIoTデバイスとトラフィックを識別し、検査する。

2. ネットワークをセグメント化して、IoTトラフィックを分離し、攻撃の拡散を制御し、感染したデバイスを特定して隔離する。

3. 分散するデバイスの連携を考慮して設計されたセキュリティファブリックでインフラストラクチャを強化することで、可視性を高め、攻撃に適切に対応できるようにする。